반응형

| 토픽 | 랜섬웨어 최신 기술 동향 | ||

| 도메인 | 디지털 서비스 | 중요도 | 중 |

| 참고문헌 | TTA 정보통신용어사전(http://terms.tta.or.kr/main.do) 김소람 외 1명, “랜섬웨어 최신 기술 동향”, 주간기술동향, 2022.07.27, pp2-13. |

||

문. 랜섬웨어 최신 기술 동향(2022.07.)

답.

1. 랜섬웨어의 개념

- 몸값 Ransom과 소프트웨어 Software의 합성어이며, 파일 암호화를 통해 금전을 요구하는 악성코드

- 기존에는 파일 암호화를 빌미로 금전을 요구했지만, 최근에는 파일 암호화와 더불어서 기업 기밀 정보 및 고객 정보 등을 탈취하여 이를 빌미로 대가를 요구하기도 함

2. 랜섬웨어 유포방식

| 구 분 | 설 명 |

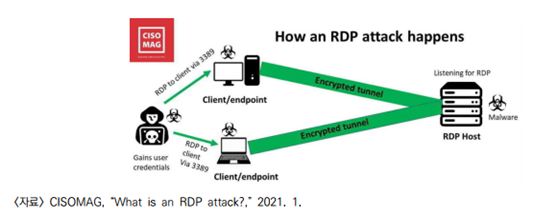

| 원격 데스크톱 프로토콜 |

<그림. 원격 데스크톱 프로토콜 취약점을 이용한 공격 개념도> - RDP는 Microsoft에서 개발한 프로토콜로 네트워크를 통해 다른 컴퓨터에 연결할 수 있는 기능을 제공함 - 기본포트: 3389 - 네트워크 스캔을 통해 RDP 사용 여부를 확인하고 유효한 자격 증명을 이용하여 컴퓨터에 접근을 시도 - 예시: Dharma, Crysis, Phobos |

| 피싱 메일 |

<그림. 피싱 메일로 인한 랜섬웨어 감염 경로> - 다양한 사회공학 기법을 사용해서 피싱 메일을 전송 - 공정거래위원회, 경찰청 및 은행 등을 사칭하거나 입사지원서로 위장하여 랜섬웨어가 첨부된 메일을 유포함 - 피싱 메일을 받은 사용자가 첨부파일을 다운로드 후 열어보거나 메일에 포함된 링크를 클릭하면 자동으로 랜섬웨어 감염 프로세스 진행됨 |

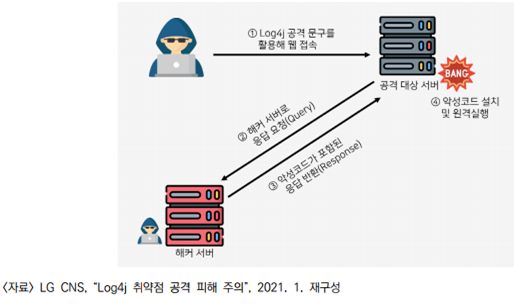

| Log4j 취약점 |

<그림. Log4j 취약점을 이용한 공격 개념도> - Log4j는 아파치 소프트웨어 재단에서 개발한 자바기반 로깅 유틸리티임 - Log4Shell(CVE-2021-44228)은 임의코드 실행을 허용하는 Log4j 제로데이 취약점 - 예시: Conti, TellYouThePass, NightSky 랜섬웨어 |

| ProxyLogon 취약점 |

<그림. ProxyLogon 취약점 개념도> - Microsoft Exchange Server(전자메일, 일정 관리, 메시지 및 협업 등을 위한 소프트웨어)에 대한 원격 코드 실행 취약점 4가지 - CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, CVE-2021-27065를 말함 - 사용자 인증 과정없이 사용자 권한을 획득하고 웹셸을 생성할 수 있는 취약점 포함 - 예시: DearCry, BlackKingdom |

| ProxyShell취약점 | - Microsoft Exchange Server에 대한 취약점(CVE-2021-34473, CVE-2021-34525, CVE-2021-31207)을 사용하는 제로데이 취약점 - 원격에서 서버 제어 및 임의의 코드 실행이 가능 - 예시: BlackByte, Babuk, Hive, Cuba, LockFile, Conti |

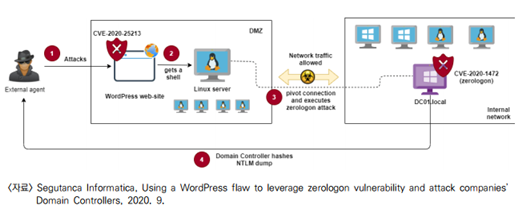

| Active Directory 취약점 |

<그림. Active Directory 취약점을 이용한 공격 개념도> - Microsoft Active Directory 윈도용 환경에서 사용하기 위해 개발한 LDAP(Lightweight Directory Access Protocol) 디렉터리 서비스 도메인 컨트롤러에 대한 공격을 허용하는 취약점(Netlogon 프로세스) |

3. 랜섬웨어 암호화 과정

<그림. 랜섬웨어 암호화 과정 개념도>

| 과 정 | 설 명 |

| 공개키 생성 및 탑재 | - 공격자가 공개키 암호화 알고리즘 쌍을 생성 후 공개키는 랜섬웨어 실행 파일에 탑재함 - 공개키는 평문으로 저장하거나 base64 인코딩 또는 rc4 암호화/AES 암호화를 통해 가공한 값으로 저장하는 경우도 존재 |

| 대킹키 생성 | - 파일 암호화를 위한 대칭키를 생성 - 대칭키는 보통 파일마다 생성하지만, 하나만 생성하거나 쓰레드 개수만큼 생선한 후 반복해서 사용하기도 함 |

| 대칭키 보관 | - 파일암호화 종료 후에는 파일 암호화에 사용한 대칭키(파일 암호키)를 공격자의 공개키로 암호화해서 보관함 - 암호화된 파일 암호키는 암호화된 각 파일 내부에 저장되는 것이 일반적임 |

4. 랜섬웨어 암호화 알고리즘

- AES, RSA, RC4와 Salsa 등과 같은 암호화 알고리즘이 사용됨

- 파일 암호화: AES 알고리즘이 가장 많이 사용함

- 팡일 암호키 암호화: RSA 알고리즘이 가장 많이 사용됨

'정보통신 정보관리기술사 > 논문' 카테고리의 다른 글

| 문. 안전한 활용을 위한 개인정보 비식별화 동향 (0) | 2022.08.10 |

|---|---|

| 문. MPEG 포인트 클라우드 및 메시 압축 표준화 동향 (0) | 2022.08.09 |

| 문. 해양 선박 사이버보안 동향 (0) | 2022.08.08 |

| 문. 로우코드(Low-code) 및 노코드(No-code) 플랫폼 기술 동향 (0) | 2022.08.07 |

| 문. 자율주행자동차에서의 센서 공격에 대한 최신 기술 동향 (0) | 2022.08.01 |

| 문. 국내 IT 제조기업의 스마트 팩토리 활성화 방향 (0) | 2022.07.31 |

| 문. NFT와 메타버스 관점에서 본 블록체인 활용 동향 (0) | 2022.07.25 |

| 문. 메타버스 콘텐츠 기술 동향 (0) | 2022.07.24 |