반응형

| 토픽 | 보안 서비스 엣지 비대면 시대의 네트워크 보안 기술 | ||

| 도메인 | 보안 | 중요도 | 중 |

| 참고문헌 | 양철웅, “보안 서비스 엣지: 비대면 시대의 네트워크 보안기술”, 주간기술동향, 2022.06.22, pp2-13. | ||

문. 보안 서비스 엣지 비대면 시대의 네트워크 보안 기술(2022.06.)

답.

1. 개요

- 다양한 환경에서의 원격 접속을 통한 근무 형태가 일반화됨에 따라 정보보안 측면에서는 그를 뒷받침 할 수 있는 보안 구조 및 기술이 필요함

- 디지털 전환에 따른 비대면 IT 환경 변화에 대응하기 위한 새로운 보안 기술인 보안 서비스 엣지에 대해 설명함

2. 경계 보안 모델의 한계점 및 새로운 보안 요구사항

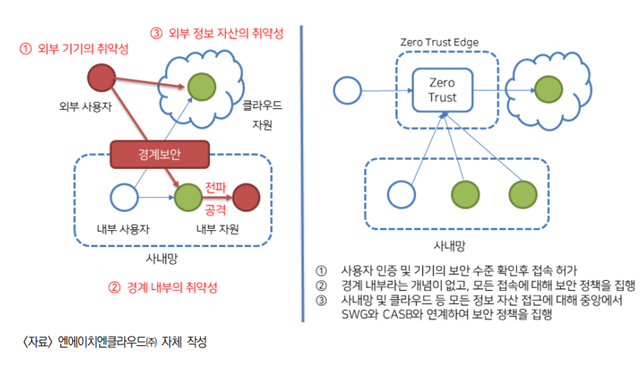

<그림. 경계 보안 메커니즘의 한계점>

가. 경계 보안 모델의 한계점

| 구 분 | 설 명 |

| 단말기 보안취약점 | - 허용된 외부 기기에서 인증된 사용자만 내부로 접근을 허용한다고 해도 접속기기의 보안 취약점에 의해 경계 내부로 침입할 가능성이 존재함 |

| 공격 노출도 | - 경계 보안 메커니즘이 경계망에 모든 보안이 집중되기 때문에 일단 내부로 공격자가 침입하면 내부 전체 IT 자산이 공격 대상으로 노출됨 |

| 외부 자산 취약성 |

- 클라우드 등 외부에 있는 정보자산을 대상으로 일관적이고 통합적인 보안 정책을 집행하지 못하므로 정보자산의 유출, 탈취 가능성이 존재함 |

나. 새로운 보안 요구사항

| 구 분 | 설 명 |

| 접속유연성 | - 사용자가 접속 위치가 어디에서든 관계없어야함 |

| 자원접근성 | - 클라우드나 사내망 등 어떤 전산 자원에 접근 가능 |

| 인증/인가 | - 사용자, 접속기기, 응용 프로그램 등 접속 주체에 대한 인증과 접속 대상에 대한 인가를 수행해야함 |

| 보안 정책 | - SWG(Secure Web Gateway), DLP(Data Loss Prevention), IPS (Intrusion Prevention System), APT 대응 등 다양한 보안 정책 집행 |

| 업무 효율성 | - 통신 성능의 저하 없이 빠른 인터넷 환경을 제공하여 업무 효율 향상 |

3. 보안 접근 서비스 엣지

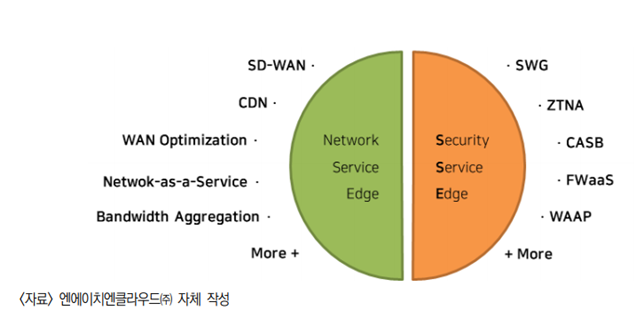

<그림. SASE와 SSE의 구성>

| 구 분 | 설 명 |

| 개 념 | - 클라우드에서 네트워크 접속 및 보안 기능을 수행하는 보안 접근 서비스 엣지(SASE: Secure Access Service Edge) 개념 제안 - 해당 엣지에서 네트워크 접속 및 보안 정책의 집행을 통합하여 수행 |

| 네트워크 서비스 파트 |

- SD-WAN(Software Defined WAN), CDN(Content Delivery Network), WAN(Wide Area Network) 최적화 등으로 구성 |

| 네트워크 보안 파트 |

- Cloud SWG, CASB(Cloud Access Service Broker), ZTNA(Zero Trust Network Access), FWaas(Firewall as a Service) 등으로 구성 |

4. 보안 서비스 엣지 개념 및 핵심기술

가. 보안 서비스 엣지 개념

| 구 분 | 설 명 |

| 개 념 | - 클라우드 보안의 필수 기술로서 웹, 클라우드, 사내망 접근 시에 보안 정책을 집행하는 보안 서비스 엣지 개념 제안 - 비대면 시대의 통합 네트워크 보안 솔루션으로서 기능함 |

| 특 징 | - ZTNA 도입에 있어서 단일 서비스보다는 SSE에 통합된 형태를 선택 - SWG, CASB, ZTNA를 별도 구매하기보다는 통합된 SSE 서비스를 사용할 것임 - SSE의 기능 중 데이터 보안의 중요도가 증가할 것 |

나. 보안 서비스 엣지 핵심 기술

<그림. 경계 보안 모델과 제로 트러스트 보안 모델>

<그림. 에지언트기반 ZTNA 및 에이전트 미설치형 ZTNA>

<그림. SWG와 CASB 역할>

| 구 분 | 설 명 | |

| 제로 트러스트 네트워크 액세스 |

- 사용자의 모든 네트워크 접근에 대해서 네트워크 경로 상에서 보안 정책을 집행하여 보안 강화 - DMZ 혹은 클라우드에 ZTNA 게이트웨이를 운영하여 사용자 인증, 기기 보안 검증을 수행후 인가된 사용자만 사내망 접근 허용 - 사내망 및 클라우드 등 모든 정보 자산 접근에 대해 SWG, CASB 등의 기술 요소를 통한 보안 정책 집행 가능 |

|

| 에이전트기반 ZTNA |

- 엔드포인트 주도형으로써 소프트웨어 정의 경계(Software Defined Perimeter: SDP) 모델이 대표적임 - 사용자의 기기에 설치된 에이전트가 ZTNA 컨트롤러에 연결하면 컨트롤러에 미리 등록되어 있는 허용 가능한 서버로의 통신을 허가함 |

|

| 에이전트 미설치형 ZTNA |

- HTTP와 SSH 등의 주 사용 네트워크 프로토콜에 대한 리버스 프락시가 사용자 인증 및 보안 정책 집행하는 서비스 주도형 구조 - ZTNA 게이트웨이가 ZTNA 컨트롤러에 먼저 연결하며, ZTNA 컨트롤러는 리버스 프락시로서 사용자의 연결요청에 대해 인증 및 인가 수행 |

|

| 보안 웹 게이트웨이 (SWG) |

- 내부 사용자가 외부 인터넷에 접속하는 통신 경로 상에 위치하여 보안 기능을 수행하여 공격 및 정보 유출을 방어함 - URL 필터링, 악성코드 차단, 애플리케이션 제어 수행 - TLS(Transport Layer Security) 복호화 기능 제공 - 정보유출방지(DLP) 기능이나 클라우드에 특화된 트래픽 분석 및 제어 기능(CASB)까지 확장하여 제공함 |

|

| 클라우드 접속 보안 브로커 (CASB) |

- 사용자의 클라우드 접속을 파악하고 보안 정책을 집행함 - IT 관리자가 승인하지 않은 클라우드 애플리케이션이나 서비스의 사용 현황을 분석하고 접근을 통제하며 로깅 및 감사 추적을 제공 |

|

| - API 방식 | - 클라우드 서비스에서 제공하는 API를 이용하여 접속 제어, 악성코드/개인정보 보안 검사 수행 | |

| - 프락시 방식 | - 내부망과 외부망의 경계를 통과하여 클라우드로 향하는 세션에 대해 접근 통제 등의 보안 정책 수행 | |

| 엣지 관리 기술 | - 멀티테넌시와 확장성 및 가용성 보장을 위해 운영 설정을 관리하고 감시할 수 있는 시스템 - 보안 정보 및 이벤트를 관리하는 SIEM(Security Information and Event Management) 기술 필요 - 보안 오케스트레이션 및 자동화 대응을 위한 SOAR(Security Orchestration, Automation and Response) 기술 필요 |

|

'정보통신 정보관리기술사 > 논문' 카테고리의 다른 글

| 문. 디지털 트윈 고정밀 가상 공간 구축을 위한 3D 자동 생성 및 XR 표출 기술 (0) | 2022.09.02 |

|---|---|

| 문. 완전자율주행을 위한 C-V2X의 표준 및 미래 전망과 생태계 (0) | 2022.09.01 |

| 문. 국방 환경에 적합한 빅데이터 및 인공지능 기술의 적용 방안 (0) | 2022.08.30 |

| 문. 인공지능 편향성 이슈와 신뢰성 확보방안 (0) | 2022.08.27 |

| 문. 지능형 자율자동차 통신 보안 표준화 동향 (0) | 2022.08.23 |

| 문. 데이터 가공절차 표준화 (0) | 2022.08.22 |

| 문. 탈중앙화 신원관리 서비스 모델 (0) | 2022.08.21 |

| 문. 개방형 스마트홈 연동 표준 매터의 주요 특징과 시장 전망 (0) | 2022.08.20 |